Im dritten Teil wollen wir uns mit der Frage befassen, wie kann man anonym größere Dateien weitergeben bzw. verteilen. Dafür nutzen wir natürlich wieder das Tor Netzwerk – allerdings diesmal nur, um anonym auf Seiten im Internet zugreifen zu können. Namentlich sogenannte „One Click Hoster“. Das sind „Filesharing Dienste“, die es einem mit einem Klick ermöglichen, Dateien weiterzugeben. Da der Upload ohne Angabe persönlicher Informationen oder Daten erfolgt und wir das Ganze über den Tor Browser machen, sind wir auch hierbei absolut anonym.

One Click Hoster gibt es wie Sand am Meer. Wir haben mir Pixeldrain gute Erfahrungen gemacht.

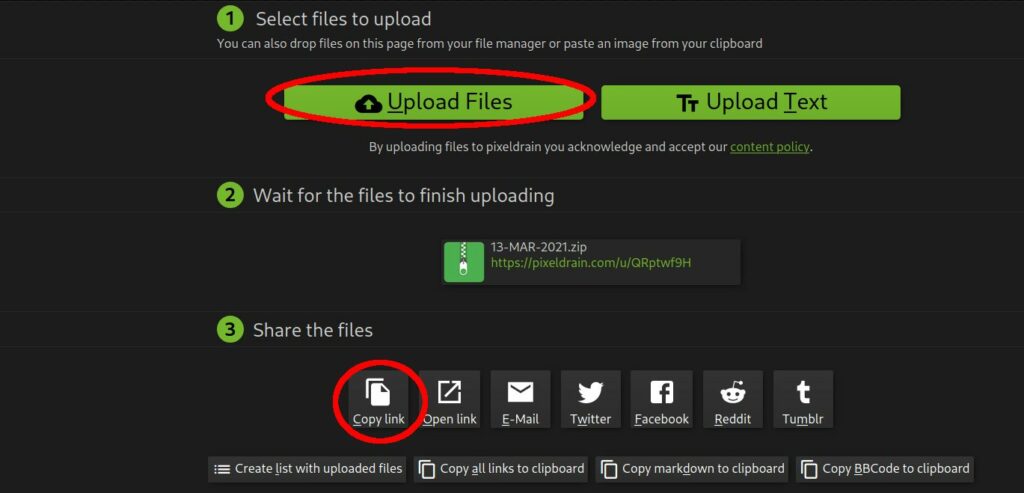

Der Prozess ist äußerst einfach: Auf der Seite „Upload Files“ auswählen, die hochzuladenden Dateien auswählen und schon startet der Upload automatisch (was im Tor Netzwerk durchaus etwas dauern kann).

Nach dem Upload erhält man einen Link – mit dem jedermann, der diesen kennt, auf die Dateien zugreifen kann.

Es bietet sich also an, große Dateien zum Beispiel bei Pixeldrain über das Tor Netzwerk upzuloaden und dann den Link mittels E-Mail weiterzugeben.

Mittels „Copy Link“ wird der Tauschlink in die Zwischenablage eingefügt, wo er dann überall eingefügt und verteilt werden kann:

Aktuelle News, zu denen wir keine eigenen Beiträge veröffentlichen, findet ihr auf unserer neu eingerichteten Seite: News: Tagesaktuelle Artikel. Ihr findet diese entweder über den Reiter „Aktuelle Beiträge“ oder oben auf der Startseite als Link.

5 Antworten auf „Teil 3: Größere Dateien anonym verteilen“

Ich hab mal gehört, Herr Snowden hätte es u.a. mit diesem getan: https://onionshare.org/

Weiß aber weder, ob es genau stimmt, noch wie es genau funktioniert.

Läuft ebenfalls über Tor und lt. Chip.de errmöglicht es „den anonymen Austausch von beliebig großen Dateien“.

Gute Infos, vielen Dank. Die meisten Dateien, insbesondere Fotos, aber auch z. B. PDFs enthalten so genannte Meta-Informationen, die verräterische Spuren hinterlassen können. Dazu zählen etwa der Standort, wo das Foto gemacht wurde, oder vielleicht der PC, auf dem ein Dokument erstmals entstand. Bei einfachen Fotos scheint das Problem relativ leicht gelöst: Screenshot oder Snip erstellen und diesen als Datei versenden. Schwieriger in der Handbbung könnten Word- oder PDF-Dokumente sein. Habt Ihr Tipps dazu, wie mit Dokumenten am besten zu verfahren ist, so dass die Anonymität gewährleistet bleibt?

Eine weitere Frage, die nicht direkt damit zusammehängt, bezieht sich auf das Mitführen des Mobilfunktelefons im Alltag und insbesondere bei Demonstrationen, in Bezug auf die immer umfassendere Überwachung. Vielen ist nicht bewusst, dass ihr Standort nachträglich präzise verortet/rekonstruiert werden kann, selbst wenn sie das Mobilfunktelefon ausgeschaltet haben. Meines Wissens hilft dagegen einzig das vorgängige Entfernen von Batterie oder SIM-Karte.

Hallo,

da haben Sie in der Tat recht – Meta Informationen sind in fast allen Dateien enthalten und können viele Informationen über den Ersteller einer Datei preisgeben. Dazu: Vor Veröffentlichung von Dateien anderer Personen bei uns entfernen wir diese Meta Informationen.

Dazu existieren sehr viele Programme, die das bewerkstelligen. Ein plattformübergreifendes ist beispielsweise Exifcleaner, was einfach per drag and drop zu bedienen ist und eine große Anzahl an Dateiformaten beherrscht.

Alternativ dazu – etwas schwieriger zu bedienen und nicht für Windows – ist das Metadata Anonymisation Toolkit 2 ebenfalls eine Art „Schweizer Taschenmesser“, was ebenfalls auch grafisch zu bedienen ist.

Zu den Telefonen: Wenn diese angeschaltet mitgeführt werden, werden Sie auf jeden Fall geortet (und sei es nur relativ grob über die nächsten Funkmasten) und man kann davon ausgehen, dass diese Daten auch in Deutschland ausgewertet werden und wurden (z.B. zur „Kontrolle“ der Einhaltung der Lockdowns). Die Telekom macht dabei gar keinen Hehl daraus – das perfide: das ganze wird bei jedem Kunden gemacht, es sei denn, man „tretet“ aus dem Überwachungsprogramm aus. Das geht bei T-Mobile sogar relativ einfach, über ein Web-Formular. Bei Telefonica ist das genauso.

Im Flugmodus oder mit ausgeschaltetem Telefon ist das ganze deutlich schwieriger. Zumindest 99,9% der Bürger können sicher sein, nicht geortet zu werden. Dennoch ist es technisch nicht unmöglich dies zu bewerkstelligen, wie Edward Snowden preisgab: Geheimdienste haben zumindest die technische Möglichkeit Handys (auch wenn sie ausgeschaltet sind) unbemerkt anzuschalten und z.B. zu orten. Dass dieses Szenario für „normale Demo Teilnehmer“ unrealistisch ist, ist ein anderes Thema. Es zeigt aber auf jeden Fall, wie wichtig offene, freie Hard- und Software sind, wenn es um Datenschutz und Privatsphäre geht.

Vielen Dank für die ganzen Infos!

Wie ist das mit 1&1 hat da jemand erfahrung??